Launchers 啟動器介紹

Delinea Secret Server 提供啟動遠端桌面、SSH Sessions、執行應用程式或直接登入網頁的功能,使用從 Secret 中提取的憑證。為使用者提供「單一視窗」,不僅可以存取與角色相關的所有憑證,還可以使用這些憑證來執行任務所需的所有工具。

除了大幅提升效率外,Launchers啟動器的最大優勢在於,因為Secret Server可以無縫地將憑證注入到Session會話、應用程式或網站中,所以使用者永遠不需要看到用戶名和密碼。這意味著密碼可以對使用者進行隱藏,並連帶了許多好處:

- 防止使用者繞過 Secret Server 或其他安全工具的審計軌跡或監控。

- 防止使用者將憑證與未經授權的人分享。

- 允許使用高度複雜的密碼,因為使用者不需要記住或輸入它們。

- 允許定期更換密碼。

Delinea Secret Server 提供下列開箱即用的啟動器。也可以建立自訂的啟動器,來執行從命令列執行的進程:

- Remote Desktop

- PuTTy

- Website Login

- Powershell Launcher

- SQL Server Management Studio Launcher

- Sybase isql Launcher

- z/OS Launcher

- IBM iSeries Launcher

透過 Secret Server 進行 RDP 連線

1. 點擊:Secret 密鑰旁邊的啟動按鈕,或展開 Secret 密鑰資訊,點擊:RDP 啟動程式。

2. 如果是第一次電腦連線到 Secret Server,系統會跳出安裝 Delinea Protocol Handler 協定處理程序,選擇相對應的系統選項並進行安裝。

3. 點擊:Yes,信任連線。

4. 前面篇章建立好的 Secret 密鑰,透過 RDP 連線進入 Windows AD Server。

透過 Secret Server 進行 PuTTY 連線

建立 Ubuntu Server

本篇使用 GCP 建立 Ubuntu Server,請參考 Delinea 達人練功手冊(1):免花錢,環境設定 on GCP 的 GCP 環境設定,建立另一台虛擬機器(VM)。記得設定 GCP 的防火牆規則,確認相關會使用的 Port 都已開啟。

使用 PuTTYgen 生成 SSH 金鑰

GCP 已有建立好的 SSH 連線,這邊我們要使用 PuTTY 進行,所以需要建立安全殼層金鑰。

1. 下載並安裝 PuTTY。

2. 啟動 PuTTYgen > 點擊:Generate。

3. 在紅框處滑鼠移動,直至進度條跑滿。

4. 輸入 Key comment、Key passphrase、Confirm passphrase > 儲存 public key、private key > 複製上方紅框內的 Public Key。

5. 編輯 Ubuntu Server 執行個體。

6. 安全殼層金鑰 > 新增項目 > 將複製的 Public Key 貼上 > 儲存。

建立 Secret 密鑰並選擇 Unix SSH(PuTTY)啟動器

1. 導覽列:Secret 密鑰 > 選擇資料夾 > 點擊:建立密鑰。

2. 選擇 Unix Account (SSH)。

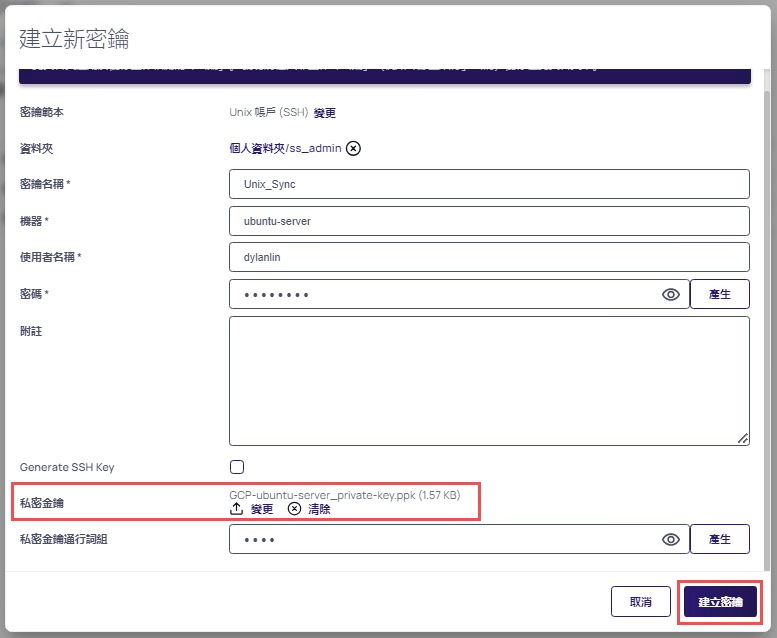

3. 建立新密鑰 > 填寫建立好的 Ubuntu Server 資訊 > 私密金鑰,變更成儲存的 private key.ppk > 點擊:建立密鑰。

4. 點擊:Secret 密鑰旁邊的啟動按鈕,或展開 Secret 密鑰資訊,點擊:PuTTY 啟動程式。

5. 透過 Secret Server 進行 PuTTY 連線。

Remote Password Change 遠端密碼更改(RPC)

除了儲存特權帳戶的憑證之外,Secret Server 還提供手動或透過自動排程輪換或變更 Active Directory、本機、Unix/Linux 電腦或其他裝置中,對應帳戶密碼的功能。此功能確保您可以配置所有帳戶,符合您需要遵守的內部密碼過期、變更密碼、密碼設置要求或外部合規性規則。

啟用 RPC

1. 導覽列:Administration 管理 > 動作 > 遠端密碼變更。

2. 點擊:編輯 > 修改:遠端密碼變更配置。下方可以看到 Log 日誌紀錄,Delinea Secret Server 符合您需要遵守的內部密碼過期、變更密碼、密碼設置要求或外部合規性規則,也有 Log 日誌紀錄、Report 報表、分析等功能,將在後面的篇章逐步介紹。

3. 現在 RPC 功能已啟用,所有 Secret 密鑰都將在 Secret 密鑰畫面中,顯示「立即變更密碼」和「活動訊號」2個按鈕。具有相關權限的用戶可以隨時進行密碼變更。

RPC 自動變更

1. 導覽列:Administration 管理 > 動作 > Secret Policy 密鑰原則。

2. 點擊:前面篇章建立好的 Secret Policy 密鑰原則。

3. 原則 > 遠端密碼變更 > 點擊:編輯。

4. 自動變更:是 > 編輯排程。

5. 自動變更排程,可以根據密碼到期時或按天、按週、按月自訂排程時間。

5.1 例如:每隔3天變更一次密碼。

5.2 例如:每週一變更密碼。

5.3 例如:每個月12號變更密碼。

Workflow 工作流程

在某些情況下,即使使用者有權限查看或編輯 Secret 密鑰,也可以透過 Workflow 工作流程控制對 Secret 密鑰的存取。

Delinea Secret Server 提供了一系列可用的工作流程選項,每個選項都可以單獨使用或組合使用,建立自訂的工作流程:

- 查看

- 請求訪問

- 需要註解

- ITSM 票證驗證

請求連線

1. Secret 密鑰 > 安全性 > 核准 >點擊:編輯。

2. Require Approval Type:每個人 > 核准工作流程:建立基本工作流程 > 選擇核准者 > 點擊:儲存。

3. 點擊:要求存取。

4. 選擇:持續時間 > 填寫:要求原因 > 點擊:提交要求。

5. 登入核准者的帳號 > 導覽列:收件夾 > 核准&要求 > 點擊:核准。

Checkout 簽出

透過向單一使用者授予獨佔存取權限,來強制對Secret密鑰負責。

啟用「Check In 簽入時更改密碼」,Check In 簽入後,Secret Server 會自動強制在遠端電腦上變更密碼。除了無限制的管理員外,其他使用者在簽出時,都無法存取該 Secret 密鑰。這樣保證了如果使用 Secret 密鑰存取遠端機器,則簽出該機器的使用者,是當時唯一具有正確憑證的使用者。

使用 Checkout 簽出功能有許多潛在的好處,通常組織為使用者和特權帳戶提供一對一的映射,以確保在給定特權帳戶的執行操作始終可以歸因於個人,但這樣也會導致組織擁有大量的特權帳戶。 Checkout 簽出功能,使組織能夠大幅減少特權帳戶的數量,同時維護完整的審核軌跡紀錄,任何活動都可以與單一使用者作關聯。